殺手13病毒

殺手13病毒發作時間:隨機

傳播方式:網路/郵件

感染對象:網路

警惕程度:★★★★

病毒特徵

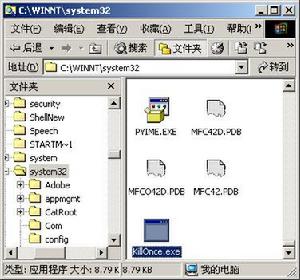

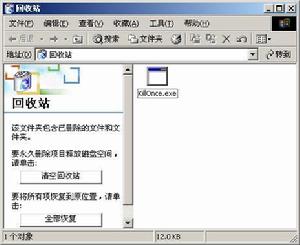

一、藏身系統目錄與資源回收筒

病毒一旦感染計算機,便將自己複製到系統目錄以及資源回收筒並命名為Killonce.exe。

二、加入註冊表中的自啟動項

病毒運行時會在註冊表中的:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run項中加入鍵值為:Killonce ,內容為:C:\WINNT\SYSTEM32\KillOnce.exe ,以達到自啟動的目的。

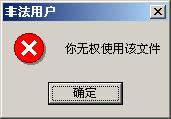

三、使用戶無法使用註冊表相關工具

殺手13病毒

殺手13病毒當中毒後,病毒會通過修改exefile,txtfile的open\command方式,使用戶無法使用Regedit.exe與Msconfig.exe註冊表相關工具.如果中毒後用戶運行regedit.exe,msconfig.exe等工具時,病毒會截獲並提示:“非法用戶,你無權執行該檔案”。

四、利用WORD載入自己

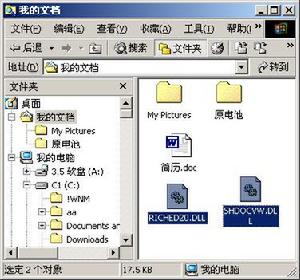

病毒通過讀取註冊表得系統當前用戶的“我的文檔”目錄,如果此目錄里存在*.doc檔案,則病毒會將把自己複製到該目錄,命名為:riched20.dll SHDOCVW.DLL,當WORD打開這些文檔時,便會將這兩個病毒檔案載入到記憶體中。

五、共享系統盤,對抗反病毒軟體

當病毒進入記憶體後,便將系統盤設為共享,使區域網路內的其他用戶可以輕易修改該用戶的系統設定,並竊取其機密文。病毒還會生成多執行緒,其中一個執行緒休眠200毫秒就遍歷一次系統進程列表,如果找到它可以識別的反病毒軟體的進程便將之殺掉,使這些防毒軟體失效。

六、生成病毒郵件,區域網路傳播。

病毒還會進行瘋狂區域網路傳播,病毒會遍曆局域網,將自己複製到網內共享可寫目錄,並在此目錄下生成一個可以自啟動的病毒郵件,使用戶中招。

七、利用NET命令給系統開後門。

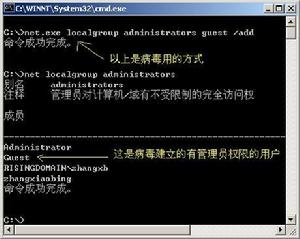

病毒會每隔1分鐘便運行“net.exe localgroup administrators guest /add”命令一次,將普通用戶(guest)賬號的訪問許可權提高到管理員的許可權,並在系統中留下後門。

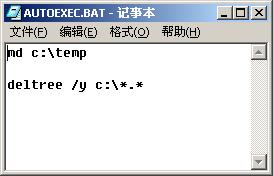

八、展開最終攻擊,破壞硬碟

在進行周密的布置後,當12月13日到來時,病毒會在autoexec.bat檔案中加入deltree /y c:\*.*的命令,當用戶重啟計算機時,便將用戶C糟的所有內容全部刪除。

詳細分析

一、欺騙性:

病毒程式的圖示為windows瀏覽器的圖示,有很大迷惑性。

二、駐留系統:

它將自己複製到系統目錄及資源回收筒目錄檔案名稱為Killonce.exe

| %WINDOWS%\killonce.exe 是病毒,駐留系統 |

| %WINDOWS%\Rundll32.exe 是病毒,替換系統檔案 |

| %RECYCLED%\killonce.exe 是病毒,隱藏到資源回收筒 |

在註冊表中添加以下鍵:

1)

| HKCR\txtfile\shell\open\command\ : %WINDOWS%\KillOnce.exe %1 |

2)

| HKCR\exefile\shell\open\command\: %WINDOWS%\KillOnce.exe "%1" %* |

| HKLM\software\classes\exefile\shell\open\command\: %WINDOWS%\KillOnce.exe "%1" %* |

目的有兩個,一是雙擊exe檔案時,會激活病毒。二是阻止用戶運行REGEDIT.EXE,MSCONFIG.EXE。如果運行 REGEDIT.EXE,MSCONFIG.EXE,病毒會禁止程式的運行,並彈出對話框,顯示:“你無權執行該檔案!”

3)

| HKLM\software\Microsoft\Windows\CurrentVersion\Run\: KillOnce : %WINDOWS%\KILLONCE.EXE "%1" %* |

作用是隨WINDWOS啟動而自動啟動。

三、傳播:

病毒遍曆本地硬碟和區域網路。

1.如果目錄有.DOC檔案,則釋放RICHED20.DLL,是病毒,當用戶打開當前目錄下的DOC檔案時,病毒被激活。

2.如果目錄有.HTM檔案,則釋放SHDOCVW.DLL, 是病毒。當用戶打開當前目錄下的HTM檔案時,病毒被激活。

3.如果網路已分享資料夾是可寫的,則試圖在該目錄下創建一個email檔案。該郵件利用系統的IE漏洞,打開或預覽時會自動執行附屬檔案(病毒體)。

四、對付常見的反病毒軟體:

病毒枚舉進程,如果進程明中包含KV、 AV、 LOAD 字元串 ,病毒不僅終止該進程,還會刪除相應檔案。

五、降低系統安全:

執行命令 “Net.Exe LocalGroup Administrators Guest /Add”,把Guest用戶許可權提升為管理員許可權。刪除HKLM\Software\Microsoft\Windows\CurrentVersion\Network\LanMan\下所有鍵。然後添加新的鍵,以將C到K之間的硬碟盤符完全共享,共享名稱為CX、DX、EX、......、KX。

六、發作:

如果系統時間是12月13日,則在C:\AUTOEXEC.BAT 中寫入

“DELTREE /Y C:\*.*”,當系統再次啟動時,C糟上的所有檔案將被刪除。

七、其他:

如果本地計算機名稱以 WANG 開頭,不會共享本地硬碟,只是進行傳播。

該病毒中包含關於郵件的代碼。估計以後的版本會通過郵件傳播。郵件中包含一個附屬檔案:EXPLORER.EXE ,其實是該病毒。郵件利用Outlook的漏洞,自動執行附屬檔案。

解決方案

快速解毒秘訣:

(1)病毒會將自己複製到系統目錄以及資源回收筒並命名為Killonce.exe,可以直接將這個病毒檔案刪除。

殺手13病毒

殺手13病毒 殺手13病毒

殺手13病毒(2)病毒運行時會在註冊表中的:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run項 中加入鍵值為:Killonce ,內容為:C:\WINNT\SYSTEM32\KillOnce.exe 的自啟動鍵。可以直接將此註冊表鍵值刪除。

殺手13病毒

殺手13病毒(3)如果中毒後用戶運行regedit.exe,msconfig.exe等工具時,會出現標題為:“非法用戶”,內容為:你無權執行該檔案”的提示框。如果出現此信息,則說明中了“殺手13”病毒。

殺手13病毒

殺手13病毒(4)如果“我的文檔”目錄中存在*.doc檔案,病毒則會將把自己複製到該目錄,命名為:RICHED20.DLL、SHDOCVW.DLL。 可以直接將這兩個病毒檔案刪除。

殺手13病毒

殺手13病毒(5)病毒會在管理組中建立一個GUEST用戶,並將此用戶賬號的訪問許可權提高到管理員的許可權,並在系統中留下後門。網管員可以據此判斷是否中了“殺手13”病毒。

殺手13病毒

殺手13病毒(6)當12月13日時,病毒會在autoexec.bat檔案中加入deltree /y c:\*.*的命令。可以直接將autoexec.bat中的以上內容直接刪除。

殺手13病毒

殺手13病毒小資料:關於13的禁忌

“13”這個數字被西方人視為不祥的象徵,據說它源於宗教典故:出賣耶穌的猶大是耶穌的第十三個弟子,於是人們對“13”心生厭惡。又由於耶穌受難在星期五,因此西方人在既是13號又是星期五的那一天一般不舉行活動。甚至門牌號、旅館房號、層號、宴會桌號都要避開“13”。英國劇院中找不到13排13號的座位,美國的劇院即使有13號也以半價出售。此外,非洲的加納、埃及,亞洲的巴基斯坦、阿富汗、新加坡及拉美一些國家也不大喜歡這個數字。但不是所有西方人都排斥“13”,13號這一天,飛機照樣飛,火車照樣開,英國前首相柴契爾夫人就為兒子選擇13號舉行婚禮。

在西方,許多用到13的地方多用M來代替,國內好多樓宇電梯也沒有13層,只有M層。不過按照佛教來講的話,3是好數,3,6,9都是。7也是好數字,相傳佛祖7步出蓮花。類似的北方人一般忌諱4,但是4在音樂里卻是"發"音,好多南方的生意人喜歡4就想喜歡8一樣。

不過不管13是不是個吉利的數字,一旦它成為觸發病毒發作的扳機,大家都不會喜歡它。正如4月26日,本來是個平常的日子,但是由於CIH,讓世界上多少人記住了這恐怖的一天,而這一天,恰好是CIH病毒製造者的生日。

相關報導

病毒警報:“殺手13”讓區域網路面臨危險

2002年11月14日下午,瑞星全球反病毒監測網截獲一個極度危險的惡性蠕蟲病毒,並將其命名為“殺手13”。這個病毒構思巧妙、功能設定完備、潛伏和傳染能力極強、並具備對抗反病毒軟體的能力,是今年 截獲的又一個“智慧型型”惡性病毒,也是今年發現的最具“殺傷力”的惡性病毒。該病毒具有極強的攻擊區域網路的能力,並且極難清除,被感染計算機將在12月13日遭受毀滅性攻擊:刪除C糟全部目錄和所有檔案。

瑞星公司反病毒工程師認為,企事業單位的區域網路用戶將是這個病毒的主要受害者。對於普通的單機用戶,只要升級反病毒軟體,就可以清除這個病毒,對於區域網路用戶來說,問題就不那么簡單了。由於“殺手13”病毒充分地利用區域網路的已分享資料夾進行潛伏和傳播,對於那些沒有安裝網路版防毒軟體的區域網路用戶來說,根本無法利用已安裝的單機版防毒軟體徹底清除躲藏在區域網路各個角落中的“殺手13”。因此,一旦12月13日到來,難免造成慘痛的損失。

殺手13病毒

殺手13病毒“殺手13”病毒的詳細行為如下:

一旦感染計算機,就會將自己複製到系統目錄以及資源回收筒目錄內,檔案名稱為Killonce.exe,並在註冊表中增加run項,已達到自啟動的目的。

當用戶中毒後,如果想運行regedit.exe,msconfig.exe對註冊表進行修改,病毒將截獲命令並提示用戶“非法用戶,你無權執行該檔案”。

對抗反病毒軟體

病毒會通過用戶的“我的文檔”目錄,查找*.doc檔案,病毒將把自己複製兩份到該目錄檔案,分別命名為名為RICHED20.DLL 、SHDOCVW.DLLT

一旦用戶啟動Word,病毒就會自動啟動建立一個監視執行緒,用以對付一些反毒軟體。

攻擊區域網路 瘋狂傳播

病毒將把被感染機器的系統盤變成共享,區域網路內的其他用戶可以輕易修改該用戶的系統設定,並切取其機密檔案。

同時病毒每1分鐘就運行“net.exe localgroup administrators guest /add”一次,將普通用戶(guest)賬號的訪問許可權提高到管理員的許可權,並在系統中留下後門。

病毒還會遍曆局域網,一旦發現區域網路內由已分享資料夾,就會將自己複製到此已分享資料夾中,並同時會寫入一個具有自啟動漏洞的的mail檔案,此mail檔案的附屬檔案就是病毒體。

12月13日 展開最終攻擊

經過上述的周密“準備”和大規模“傳播”,“殺手13”的最終攻擊日期是12月13日。

攻擊日當天,“殺手13”將在autoexec.bat中加入deltree /y c:\*.*命令,一旦用戶重新啟動計算機,病毒將刪除C糟中所有目錄和檔案。

常見計算機病毒

| 隨著電腦的普及,幾乎所有的電腦用戶都已知道“計算機病毒”這一名詞。對於大多數計算機用戶來說,談到“計算機病毒”似乎覺得它深不可測,無法琢磨。那么比較常見的病毒有哪些呢? |