小郵差病毒

小郵差病毒警惕程度:★★★★

發作時間:隨機

病毒類型:蠕蟲病毒

傳播方式:網路

感染對象:網路

依賴系統: WINDOWS 9X/NT/2000/XP

病毒簡介

小郵差病毒

小郵差病毒病毒會在除了以下擴展名的所有類型的檔案中搜尋mail地址:".bmp",".jpg",".gif",".exe",".dll",".avi",

".mpg"".mp3",".vxd",".ocx",".psd",".tif",".zip",".rar" “.pdf",".cab",".wav",".com",如果找到有效的電子郵件地址,則病毒會使用自己的郵件傳送引擎傳送郵件標題為:“your account ###### ”(######可變串),附屬檔案為:Message.zip的病毒郵件,由於病毒利用了微軟的漏洞,以至於用戶只要預覽該病毒郵件,病毒便會自動運行,給用戶造成危害。

病毒行為

1、病毒會將自己拷貝到WINDOWS的安裝目錄,複本名字為videodrv.exe。%Windir%\Videodrv.exe

2、添加註冊表中的啟動項,使病毒能隨機啟動

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run"VideoDriver"=%WINDOWS%\videodrv.exe"

3、病毒激活後會在WINDOWS安裝目錄下生成以下三個檔案

| eml.tmp | 用於保存病毒收集到的電子郵件地址 |

| exe.tmp | 病毒附屬檔案message.zip的臨時檔案 |

| zip.tmp | message.zip包中message.htm檔案的臨時檔案 |

4、病毒在得知系統已經連線到Internet以後,開始在受感染系統中收集電子郵件地址。病毒會搜尋硬碟上所有檔案的檔案內容,但不包括具有以下擴展名的檔案:

| avi | bmp | cab | com | dll | exe | gif | jpg | mp3 | mpg | ocx | psd | rar | wav | tif | vxd | zip |

病毒將收集到的電子郵件地址保存在以上提到的eml.tmp檔案中,並在註冊表添加以下鍵值:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Code Store Database\Distribution Units\{11111111-1111-1111-1111-111111111111}

5、病毒利用自帶的SMTP引擎,向收集來的電子郵件地址傳送帶毒郵件。病毒郵件特徵如下:

發信人: admin@ (病毒為了加強期期騙性,將發信人地址的域名改為受攻擊郵件地址的域名)

主題: your account “受攻擊郵件地址的用戶名"

正文:

| Hello there, I would like to inform you about important information regarding your email address. This email address will be expiring. Please read attachment for details. Best regards, Administrator |

附屬檔案: Message.zip

6、Mssage.zip檔案中的message.htm檔案利用IE瀏覽器的漏洞,會自動釋放病毒程式的到IE的臨時資料夾,名字為Foo.exe,並立即執行它。

解決方案

1. 病毒運行後會將名為Videodrv.exe的病毒體複製到windows目錄下,並產生多個病毒相關檔案:Zip.tmp、Exe.tmp、 Eml.tmp。如果用戶發現上述提到的病毒檔案,則證明已經被感染,可直接將這些病毒檔案刪除。

2. 病毒會通過修改註冊表的自啟動項來進行自啟動,病毒會修改:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run,在其中加入名為:“VideoDriver”的註冊表鍵值,內容是病毒檔案所在的路徑。用戶可以用REGEDIT等註冊表編輯工具直接刪除病毒產生的這個鍵值,以防止病毒進行自啟動。

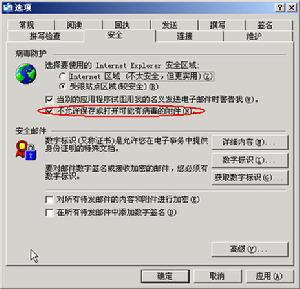

3. 病毒會傳送郵件標題為:your account ## (##為可變串),附屬檔案為:Message.zip的病毒郵件, 同時病毒還利用微軟漏洞,使得用戶只要預覽該郵件就會中毒。另外Message.zip的附屬檔案中中有一個Message.htm檔案,當用戶預覽該檔案時,病毒便會利用漏洞將名為foo.exe的病毒體複製到Internet臨時檔案目錄中,並將其運行。用戶可以先到上面提到的地址打一個郵件漏洞的補丁,以防止病毒運行,然後再查看收件箱中是否有上述提到的郵件,最後將提到的“foo.exe”檔案刪除。

和其它惡性蠕蟲對比

| 病毒名稱 | 衝擊波(Msblast) | 大無極(Sobig.f) | 小郵差 |

| 傳播方式 | 系統漏洞 | 電子郵件 | 電子郵件 |

| 傳播速度 | 極快,不到一天感染全球 | 快,在病毒發作日內快速傳送病毒郵件 | 快,病毒無明顯發作日,會像滾雪球一個快速增長 |

| 傳播範圍 | 全球範圍 | 全球範圍 | 歐、美、亞陸續出現 |

| 危害程度 | 高,針對網際網路 | 高,主要針對郵件伺服器冊,每17封中有一個帶毒郵件 | 高,針對郵件伺服器,還在被感染的系統內留下極危險的後門,每12封郵件中就一封是帶毒郵件 |

病毒變種介紹——小郵差變種C

發作時間:隨機

病毒類型:蠕蟲病毒

警惕程度:★★★★

傳播途徑:郵件

依賴系統: WINDOWS 9X/NT/2000/XP

病毒介紹:

小郵差病毒

小郵差病毒2003年11月1日,瑞星全球反病毒監測網截獲了惡性蠕蟲“小郵差”病毒的最新變種:“小郵差變種C(Worm.Mimail.C)”,該病毒會隨機變換郵件標題、向外傳送大量郵件來阻塞網路,病毒還會利用被感染的機器向一些網站發起“拒絕服務攻擊(DoS)”,導致整個網路癱瘓。

病毒運行後會大量消耗網路資源,使網速變慢。據分析,感染了該病毒的電腦,系統目錄下會出現名為“Netwatch.exe”的病毒檔案,註冊表的自啟動項中會出現名為“NetWatch32”的病毒鍵值,經常上網的用戶可以通過查看以上現象,來判斷自己的電腦是否感染病毒,如果出現,請儘快採取相關措施,以防止病毒繼續泛濫。

該病毒主要通過郵件傳播,搜尋18種類型的檔案,在其中尋找有效的郵件地址,使用自己的郵件傳送引擎,向這些地址傳送大量標題為:“our private photos ###### ”(######為隨機串),附屬檔案為:photos.zip的病毒郵件,如果用戶收到以上內容的郵件時,請直接刪除,千萬不要打開和預覽,因為該病毒利用了微軟的郵件漏洞,就連預覽也能使病毒運行。

病毒的特性、發現與清除:

1. 病毒運行時會將自己複製一份到WINDOWS安裝目錄下並命名為:Netwatch.exe,用戶可以在計算機中查找該病毒檔案,找到後刪除。

2. 病毒會修改註冊表的自啟動項:“HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run”,在其中添加:“NetWatch32 = %Windir%\netwatch.exe”的病毒鍵值,用戶可以利用REGEDIT等註冊表編輯工具查找該病毒鍵值,找到後刪除。

3. 病毒會搜尋:com、wav、cab、pdf、rar、zip、tif、psd、ocx 、vxd、mp3、mpg、avi、dll、exe、gif、jpg、bmp這些類型的檔案,在其中尋找有效的電子郵件地址。

4. 病毒會在WINDOWS安裝目錄下生成一個名為:eml.tmp的檔案,用來存放所有郵件地址,用戶可以查找並刪除該檔案。

5. 該病毒運行時會同時開闢15個執行緒,隨機攻擊某些網址,造成網路癱瘓。

6. 病毒會通過向外傳送帶毒郵件的方式來阻塞網路, 病毒郵件的標題為:

Subject: Re[2]: our private photos ######(######為隨機信息)

郵件的內容為:

Hello Dear!, Finally i've found possibility to right u, my lovely girl :) Kiss, James. |

病毒附屬檔案為:photos.zip

如果用戶收到有以上內容的郵件,請直接刪除該郵件,不要運行附屬檔案。

用戶如果在自己的計算機中發現以上全部或部分現象,則很有可能中了“小郵差變種C(Worm.Mimail.C)”病毒。

病毒變種介紹——小郵差變種I

警惕程度:★★★★

小郵差病毒I

小郵差病毒I發作時間:隨機

病毒類型:蠕蟲病毒

傳播途徑:郵件

依賴系統: WINDOWS 9X/NT/2000/XP

病毒介紹:

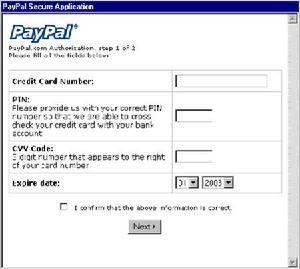

2003年11月17日,瑞星全球反病毒監測網截獲了惡性蠕蟲“小郵差”病毒的變種:“小郵差變種I(Worm.Mimail.I)”,據了解,該病毒是“小郵差”病毒家族的第9個變種,該病毒變種並不象上幾個病毒變種那樣攻擊某些網站,而是偽裝成信用卡信息填寫欄來騙取用戶的信用卡信息,經常進行線上交易的用戶要特別注意該病毒的動向,以免中招,給自己造成不必要的經濟損失。

病毒運行後會釋放出c:\pp.hta、c:\pp.gif兩個病毒檔案,並用運行其中的一個檔案,這時就會出現一個假的信用卡信息填寫欄,如果用戶信以為真而填寫上自己的信用卡信息的話,這些信息就會被病毒保存在c:\ppinfo.sys檔案內,然後通過網路傳送到病毒作者指定的信箱。另外該病毒會搜尋用戶電腦中的E-MAIL地址,向外傳送標題為:“YOUR PAYPAL.COM ACCOUNT EXPIRES”,附屬檔案為:“www.***paypal.com.scr”的帶毒郵件,使病毒在網上大量泛濫,導致網路阻塞。

病毒的特性、發現與清除:

1. 該病毒運行後首先將自己複製到system目錄下路徑為:%system32%svchost32.exe,用戶可以在計算機中查找該病毒檔案,找到後刪除。

注意:%system32%一個變數,它是指它指的是NT作業系統安裝目錄中的系統目錄,默認是:“c:\Winnt\system32”。

2. 病毒會修改註冊表的自啟動項:“HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run”,在其中添加:“SvcHost32”的病毒鍵值,用戶可以利用REGEDIT等註冊表編輯工具查找該病毒鍵值,找到後刪除。

3. 病毒會放出c:\pp.hta和c:\pp.gif檔案並用IE啟動該hta檔案,(該腳本為一個假的信用卡信息 填寫欄),病毒還會利用該腳本把用戶輸入的信用卡信息記錄到c:\ppinfo.sys檔案內,用戶可查找這幾個檔案,找到後刪除。

4. 病毒會搜尋:com. Wav. Cab. Pdf. Rar. Zip. Tif. Psd. Ocx. Vxd. Mp3. Mpg. Avi. Dll. Exe. Gif.jpg. Bmp這些類型的檔案,在其中尋找有效的電子郵件地址,將這些地址記錄到el388.tmp檔案里。

5. 病毒會通過向外傳送帶毒郵件的方式來阻塞網路,

郵件標題為:

YOUR PAYPAL.COM ACCOUNT EXPIRES

內容為:

| Dear PayPal member,PayPal would like to inform you about some important information regarding your PayPal account. This account, which is associated with the email address. Will be expiring within five business days. We apologize for any inconvenience that this may cause, but this is occurring because all of our customers are required to update their account settings with their personal information… We are taking these actions because we are implementing a new security policy on our website to insure everyone's absolute privacy. To avoid any interruption in PayPalservices then you will need to run the application that we have sent with this email (see attachment) and follow the instructions. Please do not send your personal information through email, as it will not be as secure IMPORTANT! If you do not update your information with our secure applicationwithin the next five business days then we will be forced to deactivate your account and you will not be able to use your PayPal account any longer. It is strongly recommended that you take a few minutes out of your busy day and complete this now… DO NOT REPLY TO THIS MESSAGE VIA EMAIL! This mail is sent by an automated message system and the reply will not be received Thank you for using PayPal |

附屬檔案名: www.***paypal.com.scr

如果用戶收到有以上內容的郵件,請直接刪除該郵件,不要運行附屬檔案。

用戶如果在自己的計算機中發現以上全部或部分現象,則很有可能中了“小郵差變種I(Worm.Mimail.I)”病毒,

病毒變種介紹——小郵差變種L/M

警惕程度:★★★★

發作時間:隨機

病毒類型:蠕蟲病毒

傳播途徑:郵件

依賴系統: WINDOWS 9X/NT/2000/XP

病毒介紹:

2003年12月3日,惡性蠕蟲病毒“小郵差”出現第12個變種,瑞星全球反病毒監測網在國內率先截獲了該病毒並進行了升級,該病毒被命名為:“小郵差變種L(Worm.Mimail.L)”。該病毒會自動搜尋受感染電腦里儲存的電子郵件地址,傳送的病毒郵件的標題為:“Re[2]We are going to bill your credit card”,附屬檔案名稱為:“wendy.zip”,如果您看到郵件里有zip格式的附屬檔案,請不要輕意運行。由於該病毒總是通過改變病毒郵件的標題和附屬檔案信息來產生新的變種,因此廣大的電腦用戶要提高自身的安全意識,不要輕意中招。

2003年12月5日,“小郵差變種M(Worm.Mimail.m)”病毒落網,該病毒運行時會將自己複製到Windows目錄下命名為:netmon.exe,然後修改註冊表進行自啟動。病毒運行後建立多個執行緒,在幾十種類型的檔案中搜尋有效的郵件地址,然後向外大量傳送帶毒郵件,阻塞網路。

小郵差病毒

小郵差病毒病毒的特性、發現與清除:

1. “小郵差變種L(Worm.Mimail.L)”病毒運行後首先將自己複製到system目錄下路徑為:%system32%svchost32.exe,而“小郵差變種M(Worm.Mimail.M)”病毒運行後會將自己複製到system目錄下路徑為:%WINDIR%\netmon.exe,用戶可以在計算機中查找該病毒檔案,找到後刪除。

注意:%system32%是一個變數,它是指它指的是NT作業系統安裝目錄中的系統目錄,默認是:“c:\Winnt\system32”。%windir%是一個變得,它是指作業系統的安裝目錄,默認是:“c:\Winnt”或“c:\windows”。

2. “小郵差變種L(Worm.Mimail.L)”病毒會修改註冊表的自啟動項:“HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run”,在其中添加:“SvcHost32”的病毒鍵值,“小郵差變種M(Worm.Mimail.M)”病毒則會在自啟動項中添加:“France”的病毒鍵值,用戶可以利用REGEDIT等註冊表編輯工具查找該病毒鍵值,找到後刪除。

3. 病毒會搜尋:com. Wav. Cab. Pdf. Rar. Zip. Tif. Psd. Ocx. Vxd. Mp3. Mpg. Avi. Dll. Exe. Gif.jpg. Bmp這些類型的檔案,在其中尋找有效的電子郵件地址,然後傳送內容可能為不健康文本或某些網站的連結,附屬檔案是病毒體的帶毒郵件,並阻塞網路。

用戶如果在自己的計算機中發現以上全部或部分現象,則很有可能中了“小郵差變種L(Worm.Mimail.L)”或“小郵差變種M(Worm.Mimail.M)”病毒。

相關報導

別小看了“小郵差”-- 五個新的病毒變種同時出現

11月3日,瑞星全球反病毒監測網一舉截獲了惡性蠕蟲“小郵差”病毒的五個新變種:“小郵差變種D/E/F/G/H(Worm.Mimail. D/E/F/G/H)”,這些新產生的病毒變種同“小郵差變種C”病毒差別不大,只是改變了病毒產生的檔案名稱和相關註冊表鍵值,目的是為了躲避反病毒軟體的追蹤,欲使病毒泛濫範圍進一步擴大。

這五個病毒變種的破壞性同“小郵差變種C”相同,都是隨機變換郵件標題、向外傳送大量郵件來阻塞網路、利用被感染機器向一些網站發起“拒絕服務攻擊(DoS)”,導致網路癱瘓,唯一的區別就是這五個病毒變種產生的病毒檔案與註冊表鍵值不同。瑞星反病毒專家判斷,象這樣同時出現若干個變種的情況在以前很少見,病毒作者的這種做法主要是為了能在短時間內產生出大量的新變種,使反病毒軟體不能及時追殺,達到病毒大面積泛濫的目的。

小郵差變身信用卡大盜

小郵差變身信用卡大盜瑞星截獲"小郵差"第十個變種 竊取用戶信用卡密碼

2003年11月18日,惡性蠕蟲病毒“小郵差”的第十個變種驚現網路,瑞星全球反病毒監測網在國內率先截獲了該病毒並進行了緊急升級,該病毒名稱為:“小郵差變種J(Worm.Mimail.J)”。該病毒變種同昨天(11月18日)的“小郵差變種I”病毒的特性大體相同,同樣是偽裝成信用卡信息填寫欄來騙取用戶的信用卡信息,但是將病毒郵件的標題與附屬檔案進行了修改,使之更具有誘惑性。

當該病毒搜尋用戶電腦中E-MAIL地址,向外傳送病毒郵件時,郵件的標題為:“IMPORTANT”,附屬檔案為:“www.***paypal.com.pif”或“InfoUpdate.exe”,用戶要注意分辨。

由於該變種病毒比其它變種病毒具有更強的網路傳播性,瑞星反病毒工程師已經將該病毒的危害級別定為高度危險,即四星級別。經常進行線上交易的用戶或者經常使用信用卡的用戶要特別注意該病毒的相關報導,及時採取有效地防範措施。

緊急警報:小郵差驚現第18個變種 破壞力居家族之首

2004年2月3日,瑞星全球反病毒監測網在國內率先截獲惡性蠕蟲病毒“小郵差”的最新變種:“小郵差變種R(Worm.Mimail.R)”,並決定於當日進行緊急升級。小郵差病毒在春節期間的異常活躍,先後出現過3個不同的變種,本次發現的病毒是“小郵差”家族的第18個變種,也是迄今為止最厲害的一個變種。該病毒除了會通過偽裝信用卡信息填寫欄竊取用戶信用卡資料、向外傳送帶毒郵件進行網路傳播之外,該病毒還會在被感染電腦上建立兩個安全後門、盜取用戶的安全信息,給用戶電腦帶來持續的破壞。

病毒感染電腦後會建立一個連線埠為3000的遠程shell後門和一個連線埠為6667的後門,通過這兩個後門,病毒就可以和外界溝通,執行各種黑客程式來控制用戶的電腦。該病毒還會搜尋用戶的Cookies信息,尋找“e-gold.com”的字元串,如果找不到,病毒就會掃描電腦中的服務連線埠,將一些安全服務信息保存在c:\serv.txt檔案中,並在用戶上網時將該檔案傳送到指定的信箱,據瑞星反病毒工程師分析,這樣做的目的是使病毒作者能夠了解被感染電腦的安全狀況,對用戶電腦進行後續的控制與破壞。

此外,病毒還會提取用戶的email地址記錄,向外傳送大量的帶毒郵件傳播網路,然後釋放檔案:c:\wind.gif、c:\logobig.gif、c:\logo.jpg、c:\mshome.hta,並執行其中的腳本檔案,出現病毒偽裝的信用卡輸入框,由於病毒自帶了圖片,因此界面更好看,更具迷惑性,信用卡用戶特別要提高警惕,注意分辨。

瑞星反病毒專家提醒用戶:剛經過春節長假的人們,安全防範意識相對會較低,更易被病毒感染。因此廣大的電腦用戶要注意病毒的防範,發現電腦異常應及時採取措施,及時升級防毒軟體,並打開實時監控系統來保障電腦安全。

相關下載

瑞星小郵差病毒專殺工具 http://it.rising.com.cn/service/technology/RS_Mimail.htm

金山小郵差病毒專殺工具 http://download01.duba.net/download/othertools//Duba_Novarg.EXE

常見計算機病毒

| 隨著電腦的普及,幾乎所有的電腦用戶都已知道“計算機病毒”這一名詞。對於大多數計算機用戶來說,談到“計算機病毒”似乎覺得它深不可測,無法琢磨。那么比較常見的病毒有哪些呢? |