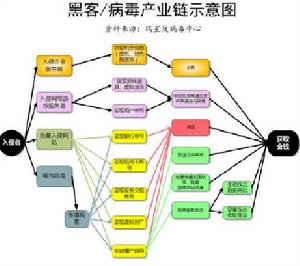

犯罪手段

錢騾

錢騾“錢騾”扮演中間人的角色,是新興的網路犯罪手法。錢騾的需求量上升是因為身處開發中國家的犯罪分子可以通過惡意軟體和網路釣魚獲取居住在第一世界國家人的信用卡帳號、銀行帳號、密碼以及其他金融信息,但是要想把這些竊取到的信息變成犯罪分子所在國可用的錢款卻很困難。很多商業網點都會拒絕將款物轉移到詐欺交易高發的一些國家。因此,犯罪分子就在竊取金融信息的目標國招募一個錢騾,讓其在當地接收款物轉移然後再將款物轉到犯罪分子手上,轉移成功後錢騾會得到一筆佣金。實際上,有許多的錢騾並不知道自己在為虎作倀,反而以為自己是為合法公司工作。

角色

在欺詐供應鏈中,錢騾(MoneyMuling)代表網路罪犯開展工作。他們常常是欺詐供應鏈中無辜的參與者。錢騾僱傭網路和“放騾人”(控制錢騾網路的管理者)相結合,專門為地下欺詐提供付費的取現服務。2008年,RSA發現了大量經過垃圾電郵攻擊傳送的錢騾招募郵件,指引人們登錄專業水平的網站,假稱提供合法的工作執行資金轉賬。這些網站引誘人們申請所謂的職務,如“資金轉賬代理人”或“區域經理”。實際上是把誠實的人們帶入到欺詐和洗錢的循環中。錢騾將網路罪犯入侵銀行賬戶所產生的資金轉賬到其他網路罪犯手中。錢騾根據洗錢的金額,會獲得很小比例的補償。

出現原因

由於經濟衰退,RSA預計在今後一兩年更容易僱傭到錢騾,直到新的就業機會大量增長。日益增長的失業率,將在未來數年間催生更多的錢騾運作網路。持續的經濟下滑意味著,將會有更多的人們要找工作,對能申請的工作職位不再挑三揀四。從而使得更多的人被僱傭當作錢騾,維持供應鏈的這個部分能夠連線起來。案例

錢騾

錢騾網路安全專家最新發現,一個犯罪集團使用名為“URLZone”的木馬,運用非常高超的詐欺技巧入侵用戶的電腦,從網路帳戶中竊取錢財後,還能掩蓋罪證,據說,此犯罪集團在22天內成功從德國銀行不同使用者帳戶中竊取了30萬歐元,合43.9萬美元。

犯罪集團黑客先在已經被黑的網站或是偽造網站上使用LuckySpoilt惡意程式來感染造訪網站的使用者,之後便在使用者電腦上安裝一“URLZone”銀行木馬程式,該木馬程式可接收來自黑客命令暨控制伺服器的指令,其中包括可自特定帳戶把金額轉到錢騾(money mule)帳戶中的程式;此外,該木馬程式也會偽裝銀行的聲明來遮掩實際的交易金額,以欺瞞使用者及銀行。

銀行帳戶一直是黑客覬覦的目標,為了躲避偵測,黑客不斷改善竊取金錢及避免銀行與使用者追蹤的技術,結合木馬及錢騾的複雜手法可降低被追查的風險。URLZone能夠從控制伺服器接受指令,根據指令竊取錢財,犯罪集團借結合木馬及錢騾的複雜手法成功地避開了銀行部署的反欺詐系統。

應對方案

分層次的安全保護

錢騾

錢騾領先於網路罪犯一步並且在它們來敲門的時候就解決新威脅是阻止欺詐的關鍵。金融機構應當考慮採用一個分層次的方法實現安全,對於降低網路罪犯造成的整體風險是至關重要的。

一個分層次的安全方法有著以下3個核心要素:

1. 了解威脅的局面:金融機構必須了解到威脅都針對他們的業務和他們所受的相對風險。通過這樣做,他們能夠緩釋網路欺詐的風險或者甚至完全阻止欺詐的發生。通過收集並共享情報和開發一個廣泛的威脅知識庫,金融機構能夠更好的評估他們自己的漏洞並實施安全解決方案來解決這些漏洞。

2. 利用多因素認證系統來保護登錄:用戶名和密碼的認證系統還不足於保護敏感信息的訪問,而今天的威脅局面有著更先進的自然屬性。此外,許多國家施加了多個法規要求組織採取第二個強認證形式來保護用戶賬戶和個人信息的訪問。多因素認證是防止未經授權的訪問獲取用戶敏感信息和個人信息的重要方法。

3. 監控用戶的活動和交易:除了認證系統解決方案能夠在用戶登錄的時候質詢他們來確保他們的身份,金融機構還應當考慮實施一種交易監控解決方案在登錄發生後再來分析並質詢高風險的交易。交易一般需要更多的細查,並且對組織和他們的客戶多提出風險,而不是僅僅是登錄到一個賬戶中的行為。交易監控能夠幫助設備可疑的登錄後活動並對他們進行標識以便開展進一步的檢查。