病毒描述

DSW Lab Avert小組監測到一個具備較強破壞力的名為小浩的蠕蟲病毒開始傳播,該病毒類似此前曾肆虐網路的熊貓燒香病毒,破壞性感染系統檔案,並在受害者系統上遍歷網頁/腳本檔案,插入帶毒的網址。因為病毒的破壞性感染行為,導致被感染檔案無法修復,嚴重被感染系統無法使用,會導致用戶無法開機現象。

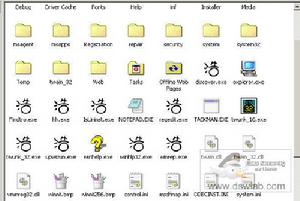

感染效果截圖:

小浩蠕蟲

小浩蠕蟲病毒情況

病毒名稱:Worm.Win32.Xiaohao.a

病毒別名:小浩

病毒類型:蠕蟲

危害級別:4

感染平台:Windows平台

編寫語言:C/C++

病毒行為

1、當病毒體在被感染的系統上激活後,會在磁碟跟目錄釋放autorun.inf等檔案,感染隨身碟等移動設備:

%DRIVE%\autorun.inf 檔案屬性:H

%DRIVE%\Xiaohao.exe 檔案屬性:H

2、同時在跟目錄釋放一個名為Jilu.txt檔案,記錄了相關感染檔案列表。

3、拷貝自身到系統目錄下,全路徑: %SystemRoot%\system32\exloroe.exe

4、將自動加入到註冊表啟動項確保自身啟動激活:

鍵路徑:HKEY_LOCAL_MACHINE\SOFTWARE\microsoft\Active Setup\Installed Components

鍵名:{H9I12RB03-AB-B70-7-11d2-9CBD-0O00FS7AH6-9E2121BHJLK}

鍵值:%SystemRoot%\system32\exloroe.exe

5、將系統時間修改為2005年1月17日,會導致部分防毒軟體和其他正版軟體因授權問題無法激活。

6、全盤搜尋擴展名為*.jsp、*.php、 *.aspx、 *.asp、 *.html、 *.htm的檔案,向其中插入病毒網址。

其中該惡意頁面利用多個系統漏洞針對Windows 2000/XP/2003進行有針對性的掛馬。

惡意頁面的代碼截圖:

小浩蠕蟲

小浩蠕蟲其它行為

修改註冊表使系統無法正常瀏覽隱藏檔案,修改註冊表劫持正常的EXE運行,使得運行一些檔案會先運行蠕蟲自身:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWAL

shell\Auto\coMMand=Xiaohao.exe

shellexecute=Xiaohao.exe

open=Xiaohao.exe

當用戶打開感染的資料夾時,資源管理器標題會被修改成:已中毒 X14o-H4o's Virus

解決方案

1、超級巡警已經緊急升級,請廣大用戶升級到最新特徵庫來預防病毒。

2、對於網頁被感染的用戶,可以使用超級巡警的垃圾清理功能來批量修復被感染的網頁,具體功能垃圾清理→智慧型掃描→清除指定代碼,勾選後填入病毒植入的惡意網頁,點擊掃描→清除即可。

3、不要運行來歷不明的檔案。