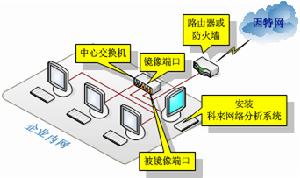

隨著國家網路信息化建設的飛速發展,愈演愈烈的黑客攻擊事件以及非法信息的不斷蔓延、網路病毒的爆發、郵件蠕蟲的擴散,也給網路蒙上了陰影。為了打造一個相對安全的網路環境,網管們通常會對伺服器的連線埠進行監聽,來防止可能會發生的網路攻擊!

基本概念

對客戶端(個人機器)所操作的一種信息記錄。

連線埠監聽

連線埠監聽連線埠監聽的意義

有些連線埠監聽工具,不僅可以被動監聽,也提供了一些有意思的功能,比如fakeserv讓你的機器開放多個連線埠,使掃描者誤認為你開放了Wingate、TELNET等多種服務,忙了一塌糊塗,結果才發現是個騙局。不僅浪費時間,而且還被你記錄了IP。還有的讓你的機器開放12345、31337等連線埠,待到有人用木馬的客戶端連線上來時,就發給他警告信息或利用木馬本身的漏洞讓他當機。

連線埠監聽

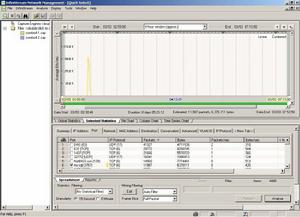

連線埠監聽連線埠掃描器的缺陷就是只能監視固定的連線埠,面對越發惡劣的安全環境,僅僅憑藉簡單的連線埠監控程式是不夠的。

如何進行連線埠監聽

很多人都已經知道了可以藉助NETSTAT-AN來查看當前的連線與開放的連線埠,但NETSTAT並不萬能,比如你的Win95遭到OOB攻擊的時候,不等NETSTAT你就已經當機了。為此,出現了一種特殊的小工具——連線埠監聽程式。連線埠監聽並不是一項複雜的技術,但卻能解決一些局部問題,當OOB攻擊風行的時候,有些程式設計師期望藉助連線埠監聽的簡單方式堵住這一漏洞,於是就有了象ICMPWATCH、ANTINUKE、NUKENABER等工具,而後來BO、NETBUS等流行起來,也有人試圖通過NUKENABER來監聽12345、31337這樣的連線埠,來發現木馬並防止黑客的攻擊,後來出現的一些專門針對BO設計的程式,如BS120的前期版本也主要是依靠連線埠監聽的方法,當然隨著木馬的日趨泛濫和木馬Server端連線埠的可定義性,這種方法還是被放棄了。

不過值得一提的是ANTINUKE,這雖然是一個只有幾十K的小程式,但他帶有一個反擊的功能,就是說,會用OOB攻擊的方式反擊發包向你139連線埠的人,而且它會使HACKTEK這樣的掃描器在掃描到139時發生溢出而終止,大家不妨實驗一下。

NUKENABER的優點在於他可以監聽多個連線埠,Portmagic也有這樣的功能。

連線埠監聽工具

sniffer軟體,主要作用是連線埠監聽,很不錯的,可以從網上下載。Catalyst2900XL/3500XL/2950系列交換機連線埠監聽配置以下命令配置連線埠監聽:

portmonitor

連線埠監聽

連線埠監聽例如,F0/1和F0/2、F0/2同屬VLAN1,F0/1監聽F0/2、F0/2連線埠:

interfaceFastEthernet0/1

portmonitorFastEthernet0/2

portmonitorFastEthernet0/5

portmonitorVLAN1

2.Catalyst4000,5000,and6000系列交換機連線埠監聽配置

以下命令配置連線埠監聽:

setspan

例如,模組6中連線埠1和連線埠2同屬VLAN1,連線埠3在VLAN2,連線埠4和5在VLAN2,連線埠2監聽連線埠1和3、4、5,setspan6/1,6/3-56/2

以下命令禁止連線埠監聽:

setspandisable[dest_mod/dest_port|all]

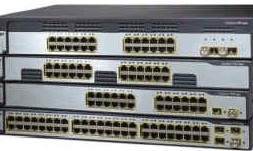

CiscoCATALYST交換機連線埠監聽配置

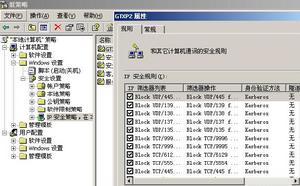

CISCOCATALYST交換機分為兩種,在CATALYST家族中稱監聽連線埠為分析連線埠(analysisport)。

1、Catalyst2900XL/3500XL/2950系列交換機連線埠監聽配置(基於CLI)

以下命令配置連線埠監聽:

portmonitor

例如,F0/1和F0/2、F0/5同屬VLAN1,F0/1監聽F0/2、F0/5連線埠:

interfaceFastEthernet0/1

連線埠監聽

連線埠監聽portmonitorFastEthernet0/2

portmonitorFastEthernet0/5

portmonitorVLAN1

2、Catalyst4000/5000/6000系列交換機連線埠監聽配置(基於IOS)

以下命令配置連線埠監聽:

setspan

例如,模組6中連線埠1和連線埠2同屬VLAN1,連線埠3在VLAN2,連線埠4和5在VLAN2,連線埠2監聽連線埠1和3、4、5,

setspan6/1,6/3-56/2

3COM交換機連線埠監聽配置

在3COM交換機中,連線埠監聽被稱為“RovingAnalysis”。網路流量被監聽的連線埠稱作“監聽口”(MonitorPort),連線監聽設備的連線埠稱作“分析口”(AnalyzerPort)。

以下命令配置連線埠監聽:

指定分析口

featurerovingAnalysisadd,或縮寫fra

連線埠監聽

連線埠監聽例如:

Selectmenuoption:featurerovingAnalysisadd

Selectanalysisslot:1

Selectanalysisport:2

指定監聽口並啟動連線埠監聽

featurerovingAnalysisstart,或縮寫frsta

例如:

Selectmenuoption:featurerovingAnalysisstart

Selectslottomonitor(1-12):1

Selectporttomonitor(1-8):3

停止連線埠監聽

featurerovingAnalysisstop,或縮寫frsto

DELL交換機連線埠監聽配置

在Dell交換機中,連線埠監聽被稱為“連線埠鏡像”(PortMirroring)。使用交換機的管理界面,參數如下:

DestinationPort(目的地連線埠):定義連線埠通信要鏡像到的連線埠號;

SourcePort(源連線埠):定義被鏡像連線埠的連線埠號。

Add(添加):添加連線埠鏡像操作。

連線埠監聽

連線埠監聽Type(類型):指定要鏡像的連線埠通信類型。可能的欄位值包括:“RX”-表示鏡像進入網路的數據;“TX”-表示鏡像流出網路的數據;Both()-表示鏡像所有數據。

Status(狀態):表示連線埠的狀態。可能的欄位值包括:“Active”-表示連線埠被啟用;“NotActive”-表示連線埠被禁用。

Remove(刪除):刪除連線埠鏡像會話。可能的欄位值包括:“已選取”-刪除連線埠鏡像會話;“未選取”-保留連線埠鏡像會話。

具體設定:

1、在PortMirroring對話框中的DestinationPort中選中目的連線埠(鏡像連線埠),再單擊Add按鈕;

2、在系統將打開“AddSourcePort”(添加源連線埠)頁面中,定義“SourcePort”(源連線埠)和“Type”(類型)欄位,並單擊“ApplyChanges”(套用更改),使系統接收更改。

(註:如果需要從連線埠鏡像會話刪除副本連線埠,請打開“PortMirroring”(連線埠鏡像)頁面,選取“Remove”(刪除)複選框,再單擊“ApplyChanges”(套用更改)。系統將刪除連線埠鏡像會話,並更新設備。)

以下命令配置連線埠監聽:

指定分析口

CLI命令實例:

Console(config)#interfaceethernet1/e1

Console(config-if)#portmonitor1/e8

Console#showportsmonitor

SourceportDestinationPortTypeStatus

---------------------------------------

1/e11/e8RX,TXActive

NetCore交換機連線埠監聽配置

NetCore交換機中,連線埠監聽被稱為“連線埠鏡像”(PortMirroring)。

交換機提供四種監視狀態:

Off關閉Mirror功能

Rx捕獲被監視連線埠的接收數據

Tx捕獲被監視連線埠的傳送數據

Both捕獲被監視連線埠的接收和傳送的數據

進入NetCore的超級終端,在主選單中輸入“5”進入連線埠鏡像設定界面,輸入“1”設定連線埠鏡像狀態。

如設定連線埠1為鏡像連線埠,連線埠8為被鏡像連線埠,捕獲該連線埠的接收和傳送數據。

配置命令如下:

1.選擇配置的選項(1,off,2.Rx,3.Tx,4.Both):4

2.選擇捕獲連線埠:1

3.選擇被鏡像連線埠:8

按Esc鍵退回鏡像設定界面,設定成功。

Intel交換機連線埠監聽配置

Intel稱連線埠監聽為“MirrorPorts”。網路流量被監聽的連線埠稱作“源連線埠”(SourcePort),連線監聽設備的連線埠稱作“鏡像口”(MirrorPort)。

配置連線埠監聽步驟如下:

●在navigation選單,點擊Statistics下的MirrorPorts,彈出MirrorPorts信息。

●在ConfigureSource列中點擊連線埠來選擇源連線埠,彈出MirrorPortsConfiguration。

●進行源連線埠設定:

●源連線埠是鏡像流量的來源口,鏡像口是接收來自源連線埠流量的連線埠。

●點擊Apply確定

可以選擇三種監聽的方式:

1.連續(Always):鏡像全部流量。

2.周期(Periodic):在一定周期內鏡像全部流量。鏡像周期在SamplingIntervalconfiguration中設定。

3.禁止(Disabled):關閉流量鏡像。

Avaya交換機連線埠監聽配置

在Avaya交換機用戶手冊中,連線埠監聽被稱為“連線埠鏡像”(PortMirror)。

以下命令配置連線埠監聽:

{set|clear}PortMirror

設定連線埠偵聽:

setportmirrorsource-port

mirror-portsampling[max-packets-sec

][piggyback-port]

禁止連線埠監聽:

clearportmirror

命令中,

mod-port-range指定連線埠的範圍;

mod-port-spec指定特定的連線埠;

piggyback-port指定雙向鏡像的連線埠;

sampling指定鏡像周期;

max-packets-sec僅在sampling設定為periodic時使用,指定監聽口每秒最多的數據報數量。

華為交換機連線埠監聽配置

華為交換機用戶手冊中,連線埠監聽被稱為“連線埠鏡像”(PortMirroring)。

使用HuaweiLanswitchView管理系統添加一個鏡像連線埠:

選擇DeviceSetup或StackSetup。

點擊PortMirroring。

點擊Add按鈕。對於堆疊,點擊Switch並從列表選擇一個交換機。

點擊Reflectfrom並選擇流量將被鏡像的連線埠。

點擊Reflectto並選上面所選擇的連線埠上的

參看資料:

1.http://www.colasoft.com.cn/support/port_mirroring.php

2.http://topic.csdn.net/t/20031213/17/2560590.html

3.http://publish.it168.com/2007/0619/20070619075101.shtml