基本原理

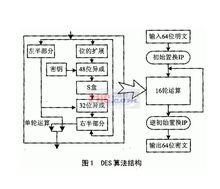

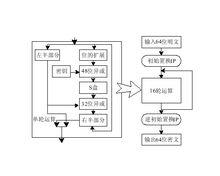

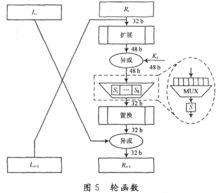

des算法結構

des算法結構其入口參數有三個:key、data、mode。key為加密解密使用的密鑰,data為加密解密的數據,mode為其工作模式。當模式為加密模式時,明文按照64位進行分組,形成明文組,key用於對數據加密,當模式為解密模式時,key用於對數據解密。實際運用中,密鑰只用到了64位中的56位,這樣才具有高的安全性。

算法特點

分組比較短、密鑰太短、密碼生命周期短、運算速度較慢。

主要流程

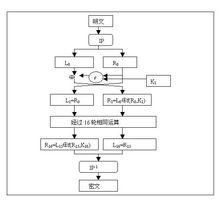

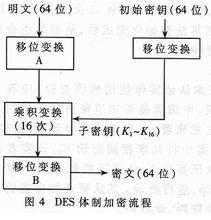

des算法流程圖

des算法流程圖DES算法把64位的明文輸入塊變為64位的密文輸出塊,它所使用的密鑰也是64位,整個算法的主流程圖如下:

置換規則表

其功能是把輸入的64位數據塊按位重新組合,並把輸出分為L0、R0兩部分,每部分各長32位,其置換規則見下表:

58,50,42,34,26,18,10,2,60,52,44,36,28,20,12,4,

62,54,46,38,30,22,14,6,64,56,48,40,32,24,16,8,

57,49,41,33,25,17,9,1,59,51,43,35,27,19,11,3,

61,53,45,37,29,21,13,5,63,55,47,39,31,23,15,7,

即將輸入的第58位換到第一位,第50位換到第2位,...,依此類推,最後一位是原來的第7位。L0、R0則是換位輸出後的兩部分,L0是輸出的左32位,R0 是右32位,例:設定換前的輸入值為D1D2D3......D64,則經過初始置換後的結果為:L0=D58D50...D8;R0=D57D49...D7。

經過16次疊代運算後。得到L16、R16,將此作為輸入,進行逆置換,即得到密文輸出。逆置換正好是初始置換的逆運算。例如,第1位經過初始置換後,處於第40位,而通過逆置換,又將第40位換回到第1位,其逆置換規則如下表所示:

40,8,48,16,56,24,64,32,39,7,47,15,55,23,63,31,

38,6,46,14,54,22,62,30,37,5,45,13,53,21,61,29,

36,4,44,12,52,20,60,28,35,3,43,11,51,19,59,27,

34,2,42,10,50,18,58 26,33,1,41,9,49,17,57,25,

放大換位表

32,1,2,3,4,5,4,5,6,7,8,9,8,9,10,11,

12,13,12,13,14,15,16,17,16,17,18,19,20,21,20,21,

22,23,24,25,24,25,26,27,28,29,28,29,30,31,32,1,

單純換位表

16,7,20,21,29,12,28,17,1,15,23,26,5,18,31,10,

2,8,24,14,32,27,3,9,19,13,30,6,22,11,4,25,

功能表

在f(Ri,Ki)算法描述圖中,S1,S2...S8為選擇函式,其功能是把48bit數據變為32bit數據。下面給出選擇函式Si(i=1,2......8)的功能表:

選擇函式Si

S1:

14,4,13,1,2,15,11,8,3,10,6,12,5,9,0,7,

0,15,7,4,14,2,13,1,10,6,12,11,9,5,3,8,

4,1,14,8,13,6,2,11,15,12,9,7,3,10,5,0,

15,12,8,2,4,9,1,7,5,11,3,14,10,0,6,13,

des算法

des算法S2:

15,1,8,14,6,11,3,4,9,7,2,13,12,0,5,10,

3,13,4,7,15,2,8,14,12,0,1,10,6,9,11,5,

0,14,7,11,10,4,13,1,5,8,12,6,9,3,2,15,

13,8,10,1,3,15,4,2,11,6,7,12,0,5,14,9,

S3:

10,0,9,14,6,3,15,5,1,13,12,7,11,4,2,8,

13,7,0,9,3,4,6,10,2,8,5,14,12,11,15,1,

13,6,4,9,8,15,3,0,11,1,2,12,5,10,14,7,

1,10,13,0,6,9,8,7,4,15,14,3,11,5,2,12,

S4:

7,13,14,3,0,6,9,10,1,2,8,5,11,12,4,15,

13,8,11,5,6,15,0,3,4,7,2,12,1,10,14,9,

10,6,9,0,12,11,7,13,15,1,3,14,5,2,8,4,

3,15,0,6,10,1,13,8,9,4,5,11,12,7,2,14,

S5:

2,12,4,1,7,10,11,6,8,5,3,15,13,0,14,9,

14,11,2,12,4,7,13,1,5,0,15,10,3,9,8,6,

4,2,1,11,10,13,7,8,15,9,12,5,6,3,0,14,

11,8,12,7,1,14,2,13,6,15,0,9,10,4,5,3,

S6:

12,1,10,15,9,2,6,8,0,13,3,4,14,7,5,11,

10,15,4,2,7,12,9,5,6,1,13,14,0,11,3,8,

9,14,15,5,2,8,12,3,7,0,4,10,1,13,11,6,

4,3,2,12,9,5,15,10,11,14,1,7,6,0,8,13,

S7:

4,11,2,14,15,0,8,13,3,12,9,7,5,10,6,1,

13,0,11,7,4,9,1,10,14,3,5,12,2,15,8,6,

1,4,11,13,12,3,7,14,10,15,6,8,0,5,9,2,

6,11,13,8,1,4,10,7,9,5,0,15,14,2,3,12,

S8:

13,2,8,4,6,15,11,1,10,9,3,14,5,0,12,7,

1,15,13,8,10,3,7,4,12,5,6,11,0,14,9,2,

7,11,4,1,9,12,14,2,0,6,10,13,15,3,5,8,

2,1,14,7,4,10,8,13,15,12,9,0,3,5,6,11,

在此以S1為例說明其功能,我們可以看到:在S1中,共有4行數據,命名為0,1、2、3行;每行有16列,命名為0、1、2、3,......,14、15列。

現設輸入為:D=D1D2D3D4D5D6

令:列=D2D3D4D5

行=D1D6

然後在S1表中查得對應的數,以4位二進制表示,此即為選擇函式S1的輸出。下面給出子密鑰Ki(48bit)的生成算法

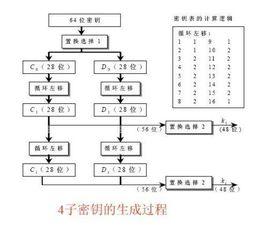

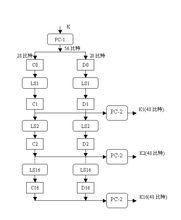

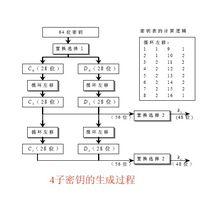

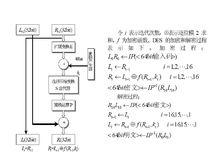

子密鑰的算法

des算法

des算法從子密鑰Ki的生成算法描述圖中我們可以看到:初始Key值為64位,但DES算法規定,其中第8、16、......64位是奇偶校驗位,不參與DES運算。故Key 實際可用位數便只有56位。即:經過縮小選擇換位表1的變換後,Key 的位數由64 位變成了56位,此56位分為C0、D0兩部分,各28位,然後分別進行第1次循環左移,得到C1、D1,將C1(28位)、D1(28位)合併得到56位,再經過縮小選擇換位2,從而便得到了密鑰K0(48位)。依此類推,便可得到K1、K2、......、K15,不過需要注意的是,16次循環左移對應的左移位數要依據下述規則進行:

循環左移位數

1,1,2,2,2,2,2,2,1,2,2,2,2,2,2,1

以上介紹了DES算法的加密過程。DES算法的解密過程是一樣的,區別僅僅在於第一次疊代時用子密鑰K15,第二次K14、......,最後一次用K0,算法本身並沒有任何變化。

DES特點

DES算法具有極高安全性,到目前為止,除了用窮舉搜尋法對DES算法進行攻擊外,還沒有發現更有效的辦法。而56位長的密鑰的窮舉空間為2^56,這意味著如果一台計算機的速度是每一秒鐘檢測一百萬個密鑰,則它搜尋完全部密鑰就需要將近2285年的時間,可見,這是難以實現的。然而,這並不等於說DES是不可破解的。而實際上,隨著硬體技術和Internet的發展,其破解的可能性越來越大,而且,所需要的時間越來越少。使用經過特殊設計的硬體並行處理要幾個小時。

為了克服DES密鑰空間小的缺陷,人們又提出了三重DES的變形方式。

套用誤區

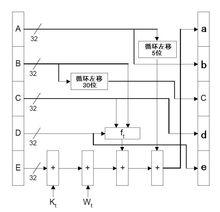

des體制加密流程

des體制加密流程由上述DES算法介紹我們可以看到:DES算法中只用到64位密鑰中的其中56位,而第8、16、24、......64位8個位並未參與DES運算,這一點,向我們提出了一個套用上的要求,即DES的安全性是基於除了8,16,24,......64位外的其餘56位的組合變化256才得以保證的。因此,在實際套用中,我們應避開使用第8,16,24,......64位作為有效數據位,而使用其它的56位作為有效數據位,才能保證DES算法安全可靠地發揮作用。如果不了解這一點,把密鑰Key的8,16,24,..... .64位作為有效數據使用,將不能保證DES加密數據的安全性,對運用DES來達到保密作用的系統產生數據被破譯的危險,這正是DES算法在套用上的誤區,留下了被人攻擊、被人破譯的極大隱患。

源程式

/*在我測試的時候發現這個代碼的一個問題是

如果加密後的密文裡面有00這個位元組的話

解密出來的就會是亂碼,編譯環境vc6.0

vs2008 使用需注意 */

(名為schedle.h的頭檔案)

#include <windows.h>

DWORDLONG dwlKey_PC_1[64]={

57,49,41,33,25,17,9,

1,58,50,42,34,26,18,

10,2,59,51,43,35,27,

19,11,3,60,52,44,36,

三重des算法

三重des算法63,55,47,39,31,23,15,

7,62,54,46,38,30,22,

14,6,61,53,45,37,29,

21,13,5,28,20,12,4,0};

DWORDLONG dwlKey_PC_2[64]={

14,17,11,24,1,5,

3,28,15,6,21,10,

23,19,12,4,26,8,

16,7,27,20,13,2,

41,52,31,37,47,55,

30,40,51,45,33,48,

44,49,39,56,34,53,

46,42,50,36,29,32,0};

DWORDLONG dwlData_IP[65]={

58,50,42,34,26,18,10,2,

60,52,44,36,28,20,12,4,

62,54,46,38,30,22,14,6,

64,56,48,40,32,24,16,8,

57,49,41,33,25,17,9,1,

59,51,43,35,27,19,11,3,

61,53,45,37,29,21,13,5,

63,55,47,39,31,23,15,7,0};

DWORDLONG dwlData_Expansion[64]={

32,1,2,3,4,5,

4,5,6,7,8,9,

8,9,10,11,12,13,

12,13,14,15,16,17,

16,17,18,19,20,21,

20,21,22,23,24,25,

24,25,26,27,28,29,

28,29,30,31,32,1,0};

DWORDLONG dwlData_P[33]={

16,7,20,21,

29,12,28,17,

子密鑰的生成過程

子密鑰的生成過程1,15,23,26,

5,18,31,10,

2,8,24,14,

32,27,3,9,

19,13,30,6,

22,11,4,25,0};

DWORDLONG dwlData_FP[65]={

40,8,48,16,56,24,64,32,

39,7,47,15,55,23,63,31,

38,6,46,14,54,22,62,30,

37,5,45,13,53,21,61,29,

36,4,44,12,52,20,60,28,

35,3,43,11,51,19,59,27,

34,2,42,10,50,18,58,26,

33,1,41,9,49,17,57,25,0};

DWORDLONG OS[512]={

14,4,13,1,2,15,11,8,3,10,6,12,5,9,0,7,

0,15,7,4,14,2,13,1,10,6,12,11,9,5,3,8,

4,1,14,8,13,6,2,11,15,12,9,7,3,10,5,0,

15,12,8,2,4,9,1,7,5,11,3,14,10,0,6,13,

15,1,8,14,6,11,3,4,9,7,2,13,12,0,5,10,

3,13,4,7,15,2,8,14,12,0,1,10,6,9,11,5,

0,14,7,11,10,4,13,1,5,8,12,6,9,3,2,15,

13,8,10,1,3,15,4,2,11,6,7,12,0,5,14,9,

10,0,9,14,6,3,15,5,1,13,12,7,11,4,2,8,

13,7,0,9,3,4,6,10,2,8,5,14,12,11,15,1,

13,6,4,9,8,15,3,0,11,1,2,12,5,10,14,7,

1,10,13,0,6,9,8,7,4,15,14,3,11,5,2,12,

7,13,14,3,0,6,9,10,1,2,8,5,11,12,4,15,

13,8,11,5,6,15,0,3,4,7,2,12,1,10,14,9,

基於DES算法的RFID安全系統設計

基於DES算法的RFID安全系統設計10,6,9,0,12,11,7,13,15,1,3,14,5,2,8,4,

3,15,0,6,10,1,13,8,9,4,5,11,12,7,2,14,

2,12,4,1,7,10,11,6,8,5,3,15,13,0,14,9,

14,11,2,12,4,7,13,1,5,0,15,10,3,9,8,6,

4,2,1,11,10,13,7,8,15,9,12,5,6,3,0,14,

11,8,12,7,1,14,2,13,6,15,0,9,10,4,5,3,

12,1,10,15,9,2,6,8,0,13,3,4,14,7,5,11,

10,15,4,2,7,12,9,5,6,1,13,14,0,11,3,8,

9,14,15,5,2,8,12,3,7,0,4,10,1,13,11,6,

4,3,2,12,9,5,15,10,11,14,1,7,6,0,8,13,

des算法圖解

des算法圖解4,11,2,14,15,0,8,13,3,12,9,7,5,10,6,1,

13,0,11,7,4,9,1,10,14,3,5,12,2,15,8,6,

1,4,11,13,12,3,7,14,10,15,6,8,0,5,9,2,

6,11,13,8,1,4,10,7,9,5,0,15,14,2,3,12,

13,2,8,4,6,15,11,1,10,9,3,14,5,0,12,7,

1,15,13,8,10,3,7,4,12,5,6,11,0,14,9,2,

7,11,4,1,9,12,14,2,0,6,10,13,15,3,5,8,

2,1,14,7,4,10,8,13,15,12,9,0,3,5,6,11

};

------------------------

(以下為主程式)

#include <stdio.h>

#include <string.h>

#include <windows.h>

#include <conio.h>

#include "Schedle.h"

class CShift{

public:

DWORDLONG mask[16];

int step[16];

CShift(){

for(int i=0;i<16;i++){

step[i]=2;

mask[i]=0xc000000;

}

step[0]=step[1]=step[8]=step[15]=1;

mask[0]=mask[1]=mask[8]=mask[15]=0x8000000;

}

};

class CDES{

public:

CDES(){

m_dwlKey=0;

m_dwlData=0;

ConvertTableToMask(dwlKey_PC_1,64);

//PrintTable(dwlKey_PC_1,7,8);

ConvertTableToMask(dwlKey_PC_2,56);

ConvertTableToMask(dwlData_IP,64);

ConvertTableToMask(dwlData_Expansion,32);

ConvertTableToMask(dwlData_FP,64);

ConvertTableToMask(dwlData_P,32);

Generate_S();

}

void PrintBit(DWORDLONG);

void EncryptKey(char *);

unsigned char* EncryptData(unsigned char *);

unsigned char* DescryptData(unsigned char*);

private:

void ConvertTableToMask(DWORDLONG *,int);

void Generate_S(void);

void PrintTable(DWORDLONG*,int,int);

DWORDLONG ProcessByte(unsigned char*,BOOL);

DWORDLONG PermuteTable(DWORDLONG,DWORDLONG*,int);

void Generate_K(void);

void EncryptKernel(void);

DWORDLONG Generate_B(DWORDLONG,DWORDLONG*);

/*For verify schedule permutation only*/

DWORDLONG UnPermuteTable(DWORDLONG,DWORDLONG*,int);

/**************************************/

DWORDLONG dwlData_S[9][4][16];

CShift m_shift;

DWORDLONG m_dwlKey;

DWORDLONG m_dwlData;

DWORDLONG m_dwl_K[17];

};

void CDES::EncryptKey(char *key){

printf("\nOriginal Key: %s",key);

m_dwlKey=ProcessByte((unsigned char*)key,TRUE);

// PrintBit(m_dwlKey);

m_dwlKey=PermuteTable(m_dwlKey,dwlKey_PC_1,56);

// PrintBit(m_dwlKey);

Generate_K();

// printf("\n******************************************\n");

}

void CDES::Generate_K(void){

DWORDLONG C[17],D[17],tmp;

C[0]=m_dwlKey>>28;

D[0]=m_dwlKey&0xfffffff;

for(int i=1;i<=16;i++){

tmp=(C[i-1]&m_shift.mask[i-1])>>;(28-m_shift.step[i-1]);

C[i]=((C[i-1]<<m_shift.step[i-1])|tmp)&0x0fffffff;

tmp=(D[i-1]&m_shift.mask[i-1])>>;(28-m_shift.step[i-1]);

D[i]=((D[i-1]<<m_shift.step[i-1])|tmp)&0x0fffffff;

m_dwl_K[i]=(C[i]<<28)|D[i];

m_dwl_K[i]=PermuteTable(m_dwl_K[i],dwlKey_PC_2,48);

}

}

DWORDLONG CDES::ProcessByte(unsigned char *key,BOOL shift){

unsigned char tmp;

DWORDLONG byte=0;

int i=0;

while(i<8){

while(*key){

if(byte!=0)

byte<<=8;

tmp=*key;

if(shift)

tmp<<=1;

byte|=tmp;

i++;

key++;

}

if(i<8)

byte<<=8;

i++;

}

return byte;

}

基於des算法的rfid安全系統

基於des算法的rfid安全系統DWORDLONG CDES::PermuteTable(DWORDLONG dwlPara,DWORDLONG* dwlTable,int nDestLen){

int i=0;

DWORDLONG tmp=0,moveBit;

while(i<nDestLen){

moveBit=1;

if(dwlTable[i]&dwlPara){

moveBit<<=nDestLen-i-1;

tmp|=moveBit;

}

i++;

}

return tmp;

}

DWORDLONG CDES::UnPermuteTable(DWORDLONG dwlPara,DWORDLONG* dwlTable,int nDestLen){

DWORDLONG tmp=0;

int i=nDestLen-1;

while(dwlPara!=0){

if(dwlPara&0x01)

tmp|=dwlTable[i];

dwlPara>>=1;

i--;

}

return tmp;

}

void CDES::PrintTable(DWORDLONG *dwlPara,int col,int row){

int i,j;

for(i=0;i<row;i++){

printf("\n");

getch();

for(j=0;j<col;j++)

PrintBit(dwlPara[i*col+j]);

}

}

void CDES::PrintBit(DWORDLONG bitstream){

char out[76];

int i=0,j=0,space=0;

while(bitstream!=0){

if(bitstream&0x01)

out[i++]="1";

else

out[i++]="0";

j++;

if(j%8==0){

out[i++]=" ";

space++;

}

bitstream=bitstream>>1;

}

out[i]="\0";

strcpy(out,strrev(out));

printf("%s **:%d\n",out,i-space);

}

void CDES::ConvertTableToMask(DWORDLONG *mask,int max){

int i=0;

DWORDLONG nBit=1;

while(mask[i]!=0){

nBit=1;

nBit<<=max-mask[i];

mask[i++]=nBit;

}

}

void CDES::Generate_S(void){

int i;

int j,m,n;

m=n=0;

j=1;

for(i=0;i<512;i++){

dwlData_S[j][m][n]=OS[i];

n=(n+1)%16;

if(!n){

m=(m+1)%4;

if(!m)

j++;

}

}

}

unsigned char * CDES::EncryptData(unsigned char *block){

unsigned char *EncrytedData=new unsigned char⒂;

printf("\nOriginal Data: %s\n",block);

m_dwlData=ProcessByte(block,0);

// PrintBit(m_dwlData);

m_dwlData=PermuteTable(m_dwlData,dwlData_IP,64);

EncryptKernel();

// PrintBit(m_dwlData);

DWORDLONG bit6=m_dwlData;

for(int i=0;i<11;i++){

EncrytedData[7-i]=(unsigned char)(bit6&0x3f)+46;

bit6>>=6;

}

EncrytedData[11]="\0";

printf("\nAfter Encrypted: %s",EncrytedData);

for(i=0;i<8;i++){

EncrytedData[7-i]=(unsigned char)(m_dwlData&0xff);

m_dwlData>>=8;

}

EncrytedData[8]="\0";

return EncrytedData;

}

void CDES::EncryptKernel(void){

int i=1;

DWORDLONG L[17],R[17],B[9],EK,PSB;

L[0]=m_dwlData>>32;

R[0]=m_dwlData&0xffffffff;

for(i=1;i<=16;i++){

L[i]=R[i-1];

R[i-1]=PermuteTable(R[i-1],dwlData_Expansion,48); //Expansion R

EK=R[i-1]^m_dwl_K[i]; //E Permutation

PSB=Generate_B(EK,B); //P Permutation

R[i]=L[i-1]^PSB;

}

R[16]<<=32;

m_dwlData=R[16]|L[16];

m_dwlData=PermuteTable(m_dwlData,dwlData_FP,64);

}

unsigned char* CDES::DescryptData(unsigned char *desData){

int i=1;

unsigned char *DescryptedData=new unsigned char⒂;

DWORDLONG L[17],R[17],B[9],EK,PSB;

DWORDLONG dataPara;

dataPara=ProcessByte(desData,0);

dataPara=PermuteTable(dataPara,dwlData_IP,64);

R[16]=dataPara>>32;

L[16]=dataPara&0xffffffff;

for(i=16;i>=1;i--){

R[i-1]=L[i];

L[i]=PermuteTable(L[i],dwlData_Expansion,48); //Expansion L

EK=L[i]^m_dwl_K[i]; //E Permutation

PSB=Generate_B(EK,B); //P Permutation

L[i-1]=R[i]^PSB;

}

L[0]<<=32;

dataPara=L[0]|R[0];

dataPara=PermuteTable(dataPara,dwlData_FP,64);

// PrintBit(dataPara);

for(i=0;i<8;i++){

DescryptedData[7-i]=(unsigned char)(dataPara&0xff);

dataPara>>=8;

}

DescryptedData[8]="\0";

printf("\nAfter Decrypted: %s\n",DescryptedData);

return DescryptedData;

}

DWORDLONG CDES::Generate_B(DWORDLONG EKPara,DWORDLONG *block){

int i,m,n;

DWORDLONG tmp=0;

for(i=8;i>0;i--){

block[i]=EKPara&0x3f;

m=(int)(block[i]&0x20)>>4;

m|=block[i]&0x01;

n=(int)(block[i]<<1)>>2;

block[i]=dwlData_S[i][m][n];

EKPara>>=6;

}

for(i=1;i<=8;i++){

tmp|=block[i];

tmp<<=4;

}

tmp>>=4;

tmp=PermuteTable(tmp,dwlData_P,32);

return tmp;

}

void main(void){

CDES des;

des.EncryptKey("12345678");

unsigned char *result=des.EncryptData((unsigned char*)"DemoData");

des.DescryptData(result);

}