簡介

Autoruns

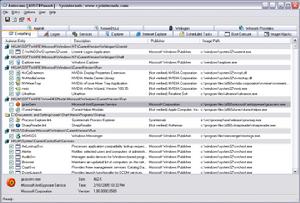

AutorunsAutoruns 作為Sysinternals Suite (故障診斷工具套裝)的一部分,現在的最新發布是 9.57 版本,可運行於 WindowsXP、Windows Server 2003 和更高版本的 Windows 作業系統。該軟體還包括一個相同功能的命令行版本Autorunsc,可以把結果報表以 CSV 格式輸出。Autoruns的官方網站是:http://technet.microsoft.com/en-us/sysinternals/bb963902.aspx(英文) 和 http://technet.microsoft.com/zh-cn/bb963902.aspx (中文)。

AutoRuns介紹

AutoRuns是一款出色的啟動項目管理工具,首先我們來談一下它的作用:AUTORUNSR的作用就是檢查開機自動載入的所有程式,例如硬體驅動程式,windows核心啟動程式和應用程式.它比windows自帶的msconfig.exe還要強大,通過它我們還可以看到一些在msconfig裡面無法查看到的病毒和木馬以及惡意外掛程式程式.還能夠詳細的把啟動項目載入的所有程式列出來。比如logon,explorer,還有IE上載入的dll跟其它組鍵.

“全部”--顧名思義,全部的開機自啟動項都在這個標籤下啦。另外,它也是雙擊autoruns.exe彈出視窗預設定位的標籤,包括其他標籤的所有內容。

“登入”--細心的朋友可以發現,該標籤下HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run、HKCU\Software\Microsoft\Windows\CurrentVersion\Run這兩個註冊表子項的內容與系統配置實用程式“啟動”標籤下打勾的項目是完全一樣的,甚至“登入”的圖示也和系統配置實用程式MSCONFIG.EXE的圖示完全相同,呵呵!當然,除了以上項目外,該標籤還包括HKLM\System\CurrentControlSet\Control\Terminal Server\Wds\rdpwd\StartupPrograms、HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit、HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell這三個自啟動子項的內容,這些是用系統配置實用程式“啟動”標籤看不到的內容。

“資源管理器”:對應資源管理器在註冊表上的子項和值項。

“英特網瀏覽器”:對應的是IE所有瀏覽器幫助對象(BHO)、網路URL地址搜尋鉤子、各類IE工具條以及IE常用工具列按鈕所對應的註冊表子項和註冊表值項值。

“計畫任務”:和“開始”--“程式”--“附屬檔案”--“系統信息”--“任務計畫”中的內容是完全一致的,一般為空。

“服務”:即HKLM\System\CurrentControlSet\Services對應的開機自啟動服務的項目。由於具備開機自啟動功能,而且依靠ROOTKIT技術可以隱蔽運行,所以是病毒(流氓軟體)最愛光臨的地方。

“驅動”:即HKLM\System\CurrentControlSet\Services對應的開機自啟動驅動程式的項目。同上,又一個病毒經常光臨的樂園。

“啟動執行”:在系統登入前啟動的本地映像檔案(即WINDOWS映像檔案的對稱)及自啟動項的情況。形象地理解一下,就是貌似瑞星的系統登入前掃描這樣的自啟動項。

“映像劫持”:在此標籤下的內容對應的應用程式,開機後即被系統強制劫持而不能運行(就是我們經常說的IFEO,即系統自帶的應用程式映像劫持功能)。

“APPINIT”:初始化動態程式庫,其內容是開機時系統載入的必要的初始化動態程式庫檔案。除了卡巴斯基等少數軟體需要通過添加DLL檔案到此處實現從開機就接管系統底層的目的外,一般此項目應為空。

“KnownDlls”:系統中已知的DLL檔案。

“WINLOGON”:WINLOGON登入項對應的自啟動註冊表子項及值項。

“WINSOCK提供商”:顯示已註冊的WINSOCK協定,包括WINSOCK服務商。由於目前只有很少的工具能夠移除該項目下的內容,惡意軟體經常偽裝成WINSOCK服務商實現自我安裝。AUTORUNS可以卸載此項目下的內容,但不能禁用他們。

“列印監視器”:顯示在PRINT SPOOLER服務中被載入的DLL檔案。一些惡意軟體可能利用此服務項目實現開機自啟動。

“LSA提供商”:LSA的全稱為“Local Security Authority”——本地安全授權,Windows系統中一個相當重要的服務,所有安全認證相關的處理都要通過這個服務。它從Winlogon.exe中獲取用戶的賬號和密碼,然後經過密鑰機制處理,並和存儲在賬號資料庫中的密鑰進行對比,如果對比的結果匹配,LSA就認為用戶的身份有效,允許用戶登錄計算機。如果對比的結果不匹配,LSA就認為用戶的身份無效。這時用戶就無法登錄計算機.

為此名字的檔案也有可能是病毒。