定義

1575病毒屬於外殼型病毒,它降低了計算機的時間效率,減少了計算機的可利用存貯空間。這種病毒依附於任何執行程式(檔案類型為.EXE和.COM檔案)中。以後我們稱依附了病毒的程式為帶毒程式,並把帶毒程式劃分為二個部分:病毒程式和正體程式。正體程式是指未染病毒的原程式。1575病毒程式有很厲害的設計技巧,它使用了反跟蹤技術,不允許用戶用debug調試程式作跟蹤分析,否則將造成當機;它的執行次序採用隱蔽式跳轉,增加了用戶解剖分析的難度。雖然如此,還是生產出了消除這種病毒的軟體。但是這類軟體對病毒未作徹底根除,也沒有提供免疫能力,消除後又會被立即感染。

工作原理

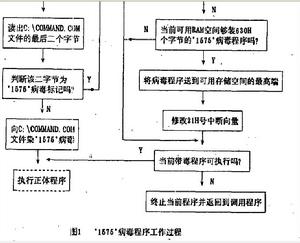

在帶毒程式中,病毒程式的運行級別高於正體程式,因而當計算機執行帶毒程式時,首先激發病毒程式工作。工作內容主要包括:

利用最高級別的DOS中斷口設定跟蹤陷阱,防止用戶跟蹤分析。

利用系統緊急錯誤處理中斷,禁止DOS的錯誤報警,使感染在隱蔽狀態下進行。

感染硬碟上的命令處理程式COMMN.COM,該程式是DOS的外殼、用戶與計算機的界面。

感染系統。21H號中斷是系統功能請求中斷。病毒程式把自己裝入到機器的可用RAM區的最高端並長期占用,因此它將記憶體容量減少2K,再修改21H號中斷向量,即把病毒程式嵌入21H號中斷處理程式的前沿,從而使系統染上病毒。21H號中斷使用的頻繁性使得這種病毒被廣泛傳播到其它程式中。

交還控制權。即轉入正體程式執行 。

1.利用最高級別的DOS中斷口設定跟蹤陷阱,防止用戶跟蹤分析。

2.利用系統緊急錯誤處理中斷,禁止DOS的錯誤報警,使感染在隱蔽狀態下進行。

3.感染硬碟上的命令處理程式COMMN.COM,該程式是DOS的外殼、用戶與計算機的界面。

4.感染系統。21H號中斷是系統功能請求中斷。病毒程式把自己裝入到機器的可用RAM區的最高端並長期占用,因此它將記憶體容量減少2K,再修改21H號中斷向量,即把病毒程式嵌入21H號中斷處理程式的前沿,從而使系統染上病毒。21H號中斷使用的頻繁性使得這種病毒被廣泛傳播到其它程式中。

5.交還控制權。即轉入正體程式執行 。

病毒傳播

如果系統感染了1575病毒,系統就具有傳播它的能力了,以後只要進行搜尋目錄項的操作,則被搜尋的目錄項所指示的檔案就會感染上這種病毒。例如,在系統提示符下,使用列目錄清單命令DIR命令,則所列目錄項中的執行檔就要染上1575病毒。用戶和系統作搜尋目錄項的操作極其頻繁,因此1575病毒的傳播速度極快傳播工作是由有毒的21H號中斷處理程式完成的。如果系統程式或用戶程式調用21H號中斷的罩磁碟傳送地址的功能(即1AH號功能請求),則截獲其傳送地址並保存,若是尋找第一目錄項或尋找下一目錄項的功能(功能號為11H和12H工,、則查看傳送地址中指定的檔案是否染毒,未染則根據檔案類型.EXE或.COM對檔案作相應染毒,否則返回。21H號中斷的其他功能保持原樣。染毒限制在.EXE和.COM檔案上進行。

常見病毒類型

檔案型病毒

檔案型病毒是指能夠寄生於檔案的病毒,檔案包括.COM、.EXE執行檔以及.DOC等文檔,當執行檔案的時候病毒會首先運行。早期的1575/1591病毒,以及最近的Win32.Xorala(勞拉)病毒都屬於檔案型病毒。如果集中系統引導型病毒和檔案型病毒共有的特點,那可以稱之為複合型病毒。

系統引導型病毒

這類病毒隱藏在硬碟或軟碟的引導區,當計算機從感染了引導區病毒的硬碟或軟碟啟動,或當計算機從受感染的軟碟中讀取數據時,引導區病毒就開始發作。一旦它們將自己拷貝到機器的記憶體中,馬上就會感染其他磁碟的引導區,或通過網路傳播到其他計算機上。早期出現的大麻病毒、小球病毒就屬此類。

宏病毒

這是一種特殊的檔案型病毒,由於宏功能的強大,一些軟體開發商在產品研發中引入宏語言,並允許這些產品在生成載有宏的數據檔案之後出現。宏病毒就是主要利用Microsoft Word提供的宏功能來將病毒駐進到帶有宏的.DOC文檔中,病毒的傳輸速度很快,對系統和檔案都可以造成破壞。

腳本病毒

腳本病毒依賴一種特殊的腳本語言(如:VB-Script、JavaScript等)起作用,同時需要主軟體或套用環境能夠正確識別和翻譯這種腳本語言中嵌套的命令。腳本病毒在某方面與宏病毒類似,但腳本病毒可以在多個產品環境中進行,還能在其他所有可以識別和翻譯它的產品中運行。腳本語言比宏語言更具有開放終端的趨勢,這樣使得病毒製造者對感染腳本病毒的機器可以有更多的控制力。

“網路蠕蟲”病毒

“網路蠕蟲”病毒是一種通過間接方式複製自身非感染型病毒,是網際網路上危害極大的病毒,該病毒主要藉助於計算機對網路進行攻擊,傳播速度非常快。有些網路蠕蟲攔截E- mail系統向世界各地傳送自己的複製品;有些則在高速下載站點中出現同時使用兩種方法與其它技術傳播自身。它的傳播速度相當驚人,成千上萬的病毒感染造成眾多郵件伺服器先後崩潰,給人們帶來難以彌補的損失。比如“衝擊波”病毒可以利用系統的漏洞讓計算機重啟,無法上網,而且可以不斷複製,造成計算機和網路的癱瘓。

“特洛伊木馬”病毒

特洛伊木馬程式通常是指偽裝成合法軟體的非感染型病毒,主要用於竊取遠程計算機上的各種信息(比如各種登錄賬號、機密檔案等等),對遠程計算機進行控制,但它不進行自我複製。有些木馬可以模仿運行環境,收集所需的信息,最常見的木馬便是試圖竊取用戶名和密碼的登錄視窗,或者試圖從眾多的Internet伺服器提供商(ISP)盜竊用戶的註冊信息和賬號信息。比如網路神偷等 。